- Betrifft: Windows Remote Management (WinRM) mit HTTPS einrichten

- System: Microsoft Windows 10, Windows 11, Windows Server 2016, Windows Server 2019, Windows Server 2022, Windows Server 2025

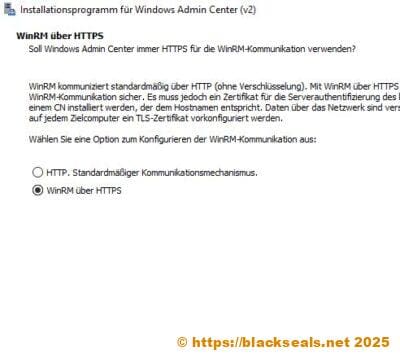

- Problem: WinRM arbeitet im Normalfall nur mit HTTP. In manchen Fällen, wie z.B. bei Nutzung von Windows Admin Center (WAC) ist jedoch HTTPS notwendig.

Hintergrund

Das Windows Remote Management (WinRM) gibt es nahezu seit Ewigkeiten unter Windows. Logischerweise sehr beliebt zur Fernverwaltung über Netzwerk bei Windows Server – vor allem mit Windows Server Core, aber auch bei Windows Clients kann es zur Nutzung kommen.

Der Grund für die Verschlüsselung kann vielfältig sein. In Verbindung mit Windows Admin Center kann es schnell zu diesem Punkt kommen, wenn gewünscht wird, dort nur HTTPS zu nutzen.

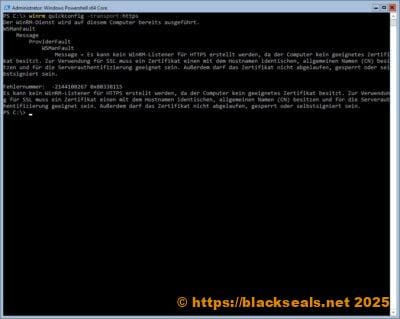

In den Unterlagen von Microsoft gibt es da gerne den Hinweis, man solle eine automatische Schnellkonfiguration nutzen:

winrm quickconfig -transport:httpsDas Problem ist dabei, es funktioniert selten 🙄 . In meinem Fall eigentlich nie, mit Ausnahme von Windows Server 2025, wo es scheinbar Änderungen beim automatischen Ablauf gegeben hat.

Die genaue Ursache konnte ich bislang nie erurieren. Damit bleibt nur der manuelle Weg.

Behebung

Die manuelle Erstellung ist eigentlich nicht schwierig, sofern man bereits ein passendes Zertifikat am System hat. Es eignet sich z.B. Computer- oder Domänencontroller-Zertifikate, da diese sowieso den FQDN enthalten müssen. Ist ein passendes installiert, dann benötigt man den zugehörenden Fingerabdruck (Thumbprint). Hierzu kann folgender Befehl über Windows Powershell genutzt werden:

dir Cert:\LocalMachine\myKlar kann hier noch weiter gefiltert werden, sofern man nicht direkt das Korrekte finden kann. Über die grafische Oberfläche kann mit “Computerzertifikate verwalten” ebenso der Fingerabdruck aufgefunden werden. Wichtig dabei, dieser darf für den nächsten Schritt keine Leerzeichen enthalten. Je nach Windows Version wird dies bei “Computerzertifikate verwalten” in Zweier-Blöcken mit Leerzeichen angezeigt.

$thumbprint = 'Angabe vom Fingerabdruck, Insert Thumbprint'

$listenerParams = @{

ResourceUri = "winrm/config/Listener"

SelectorSet = @{

Address = "*"

Transport = "HTTPS"

}

ValueSet = @{

CertificateThumbprint = $thumbprint

}

}

New-WSManInstance @listenerParamsBei $thumbprint sollte der korrekte Fingerabdruck des Zertifikates angeführt werden. Danach kann der Befehl zur Erstellung des HTTPS-Listener ausgeführt werden. Die letzten Jahre habe ich dies häufig auf diese Weise durchgeführt. Alles in allem doch etwas komplexer und aufwendiger. Vor allem, wenn zuvor der HTTPS-Listener entfernt werden soll (weil das vorherige Zertifikat ausgetauscht wurde).

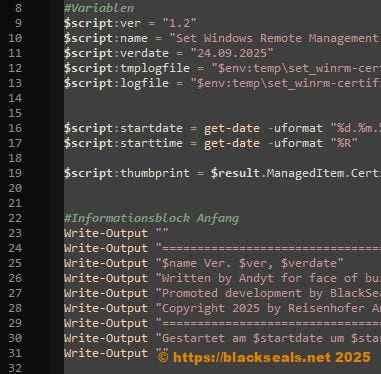

Somit wurde vor einiger Zeit ein Powershell-Skript entwickelt und kürzlich mit der letzten Verbesserung veröffentlicht. Dieses sucht automatisch nach einem Zertifikat, entfernt etwaige alte Einstellungen und erstellt den Zugang neu. Einzig auf die eingehende Freigabe bei der Windows Firewall wurde bewusst verzichtet. Dies muss im Bedarfsfall (einmalig) entsprechend manuell für Port 5986 TCP angelegt werden oder wird sowieso automatisch via Gruppenrichtlinie verteilt.

Skript zum automatischn Erstellen des HTTPS-Listener für das Windows Remote Management. Dabei wird zwischen Domänencontroller und Domänencomputer unterschieden. Bei Domänencomputer gibt es ebenso die Möglichkeit für Spezialfälle automatisch ein passendes Zertifikat entsprechend dem Namen wählen zu lassen. Dies gilt für ‘Hyper-V’ und ‘Cluster’ im Namen (friendly name). Sollte reibungslos unter Windows 10 bzw. Windows 11 und ab Windows Server 2016 (inkl. Server Core) laufen.

Entwicklung via Github: BlackSeals/set_winrm-certificate